قرصنة مواقع التواصل الاجتماعي

إن اختراق مواقع التواصل الاجتماعي أصبح شائعا في السنوات الاخيرة ولايخفى على احد بان اختراق الحسبات الشخصية يعتمد على غباء الضحية وتشير الدراسات الى ان 90 بالمئة من المستخدمين لايعهدون طريقة حماية حساباتهم, يفترض أن نتعهد فى هذا الموضوع على أشهرخمسة أساليب لأختراق الحسابات الشخصية على مواقع التواصل الأجتماعى مثل فيسبوك. سيكون الموضوع بمثابة نظره عامه على هذه الطرق وآلية عملها ولكن سيتم عمل مواضيع إذا شاء تخص جميع طريقه على حدا بالتفصيل .

وهم كالآتي:

- Facebook Phishing

- Keylogging

- Session Hijacking

- Mobile Phone Hacking

- DNS Spoofing

أولا : الـFacebook Phishing

وهوصيد بيانات المرور الخاصه بالضحيه عن طريق الصفحات المزورة والتى تجاوز وشرحها أخى MAD HKR ! لدخول إلى طرق عمل صفحه مزورة للFacebook من هنا ! ( الجزء الأول , الجزء الثانى ) ما يحدث فى هذا الأسلوب هوحتى المخترق يقوم بعمل صفحه مزورة شبيها بالfacebook وعندما يدخل بها الضحيه بيانات مروره ترسل البيانات للمخترق بكل سهولة !

ثانيا : الـKeylogging

وهذه من أسهل الطرق والأساليب لأختراق الحسابات الشخصية الخاصة بالfacebook , الكى لوجر Keylogger ببساطه هوبرنامج صغير الحجم عندما يفتحه الضحيه يقوم البرنامج بحفظ وتخزين جميع ضغطه زر يخطها الضحيه بعد ذلك يقوم البرنامج بإرسال البيانات المخزنه عن طريق الFTP أوحتى إلى البريد الإلكترونى الخاص بالمخترق مباشرة .

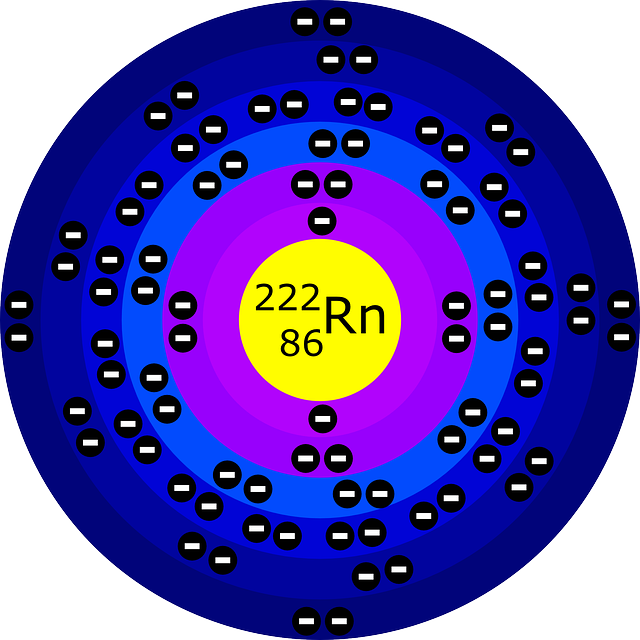

ثالثا : الـSession Hijacking

أيضا يعتبر هجوم الSession Hijacking من أخطر الأساليب عندماقد يكون الضحيه يتصفح بالإتصال http://facebook.com دون الS مثل https://facebook.com فيقوم المخترق فى هذا الأسلوب بإختطاف الCookies الخاصة بالضحية والتى هوبمثابه الدليل أوالوثيقه للدخول إلى حساب الضحيه فيوجد فى الCookies جميع البيانات الخاصه بالضحيه حتى أصغرها فيستغلها المخترق ليظهر للمسقط أنه هوصاحب الحساب وأغلب الطرق فى هذا الأسلوب هوعن طريق أختطاف الCookies Over LAN Or Wi-fi بمعنى حتى أغلب الأختراقات تكون من أختطاف الCookies عبر شبكة الLAN أوالواي فاي . وسيتم عمل شرح مشروح لأختطاف الCookies Over Local Network Area بأستخدام أداة الFiresheep للFirefox .

رابعا : الـMobile Phone Hacking

طبعا يوجد الملايين من الناس يدخلون ويفتحون حساباتهم الشخصية عبر الـMobile أوالهاتف الخلوى ويوجد الكثير من البرامج القوية لأختراق الهواتف الخلويه مثل :

1. Mobile Spy 2. Spy Phone Gold

بعض مميزات برامج أختراق الهواتف الخلويه

- Call Interception (Listen to Phone Call)

- Environment Listening ( Bugging Device)

- SMS Logging (Incoming / Outgoing)

- Call History (Incoming / Outgoing)

- Call Duration (Incoming / Outgoing)

- GPS and Cell ID Location Tracking

- Email Logging (Incoming / Outgoing)

- Contact Name in Address Book Linked to each call/sms

- SIM Change SMS Notification

- LOG Summary

- Software Based Solution

- Search and Download All Records

- More

خامسا : الـDNS Spoofing

هذا الأسلوب هوالأقل شهره لكنه خطير فهوببساطه لوكان الضحيه على نفس الشبكه مع المخترق فيمكن المخترق أستخدام هجوم الـDNS Spoofing ثم يقوم بتحويل صفحة Facebook.com إلى رابط صفحته المزورة بكل سهولة ليحصل على بيانات المرور بكل سهولة .

انظر أيضاً

- Certified Social Engineering Prevention Specialist (CSEPS)

- Cyberheist

- Internet Security Awareness Training

- IT risk

- Penetration test

- Perception management

- Phishing

- Piggybacking (security)

- SMiShing

- Vishing

المصادر

- ^ كيف اصبحت هكر سيرة هكر سويدي،

- ^ كيف تصبح مخترق فيس بوك،

- ^ كيف تصبح مخترق حسابات تويتر،

- ^ كيف تتعهد بان حاسوك مخترق وكيف تقوم بحمايته اذا كان مختراقا،

- ^ كيف تصبح هكر هواتف اوجوالات،

- ^ كيف تعهد بان هاتفك مخترق وماذا تعمل اذا كان كذلك،

- ^ كيف تصبح هكر انستغرام،

- Morrison, Dan. "The System is Failing, Hack the System". TheGuardian.com. Retrieved January 15, 2014.

- "Types of Social Engineering". National Plant Diagnostic Network.

- Beck, Rochelle. "Hack Capitalism".